أخبار الاختراقات

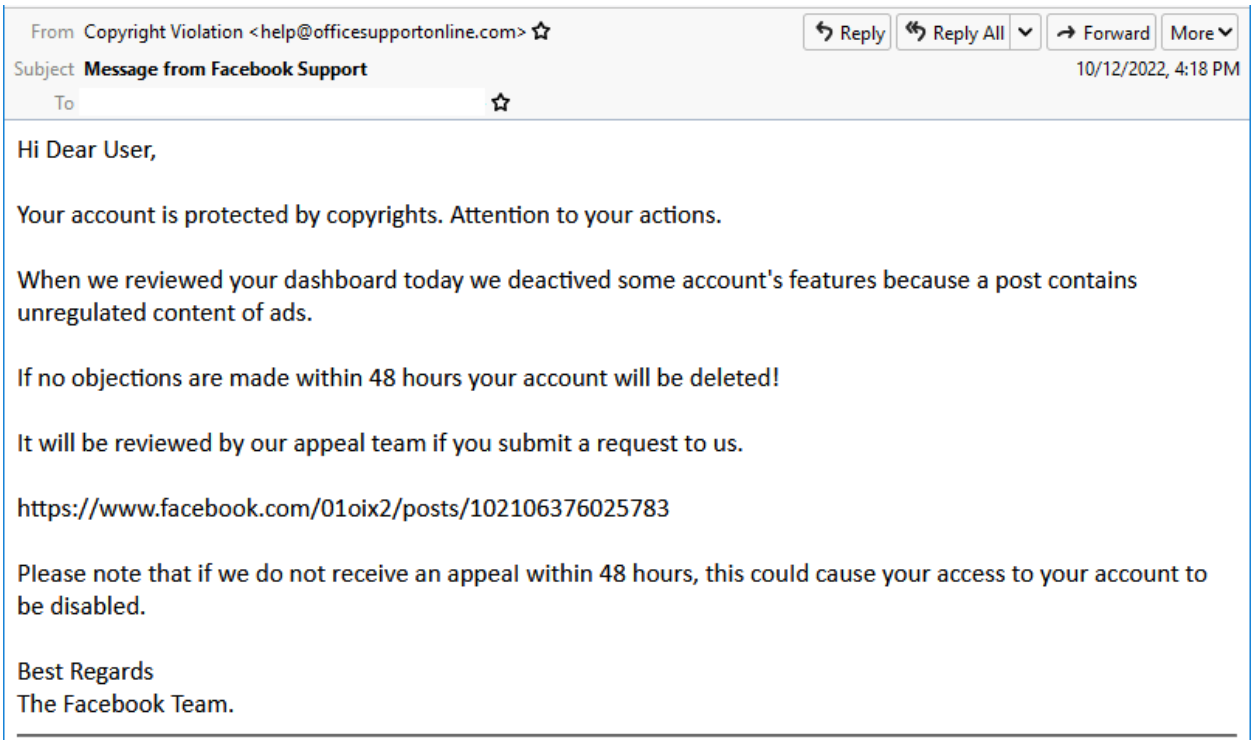

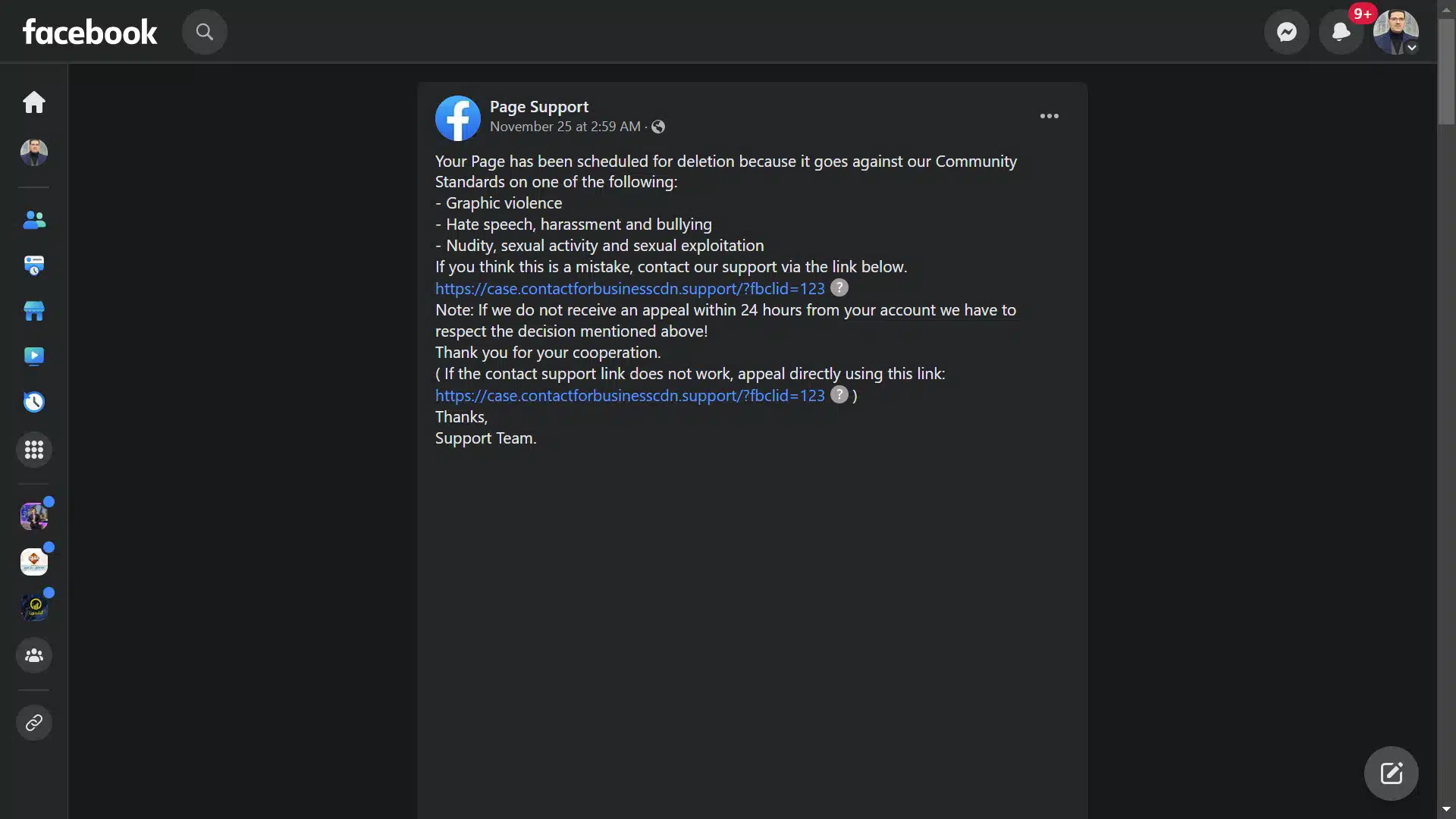

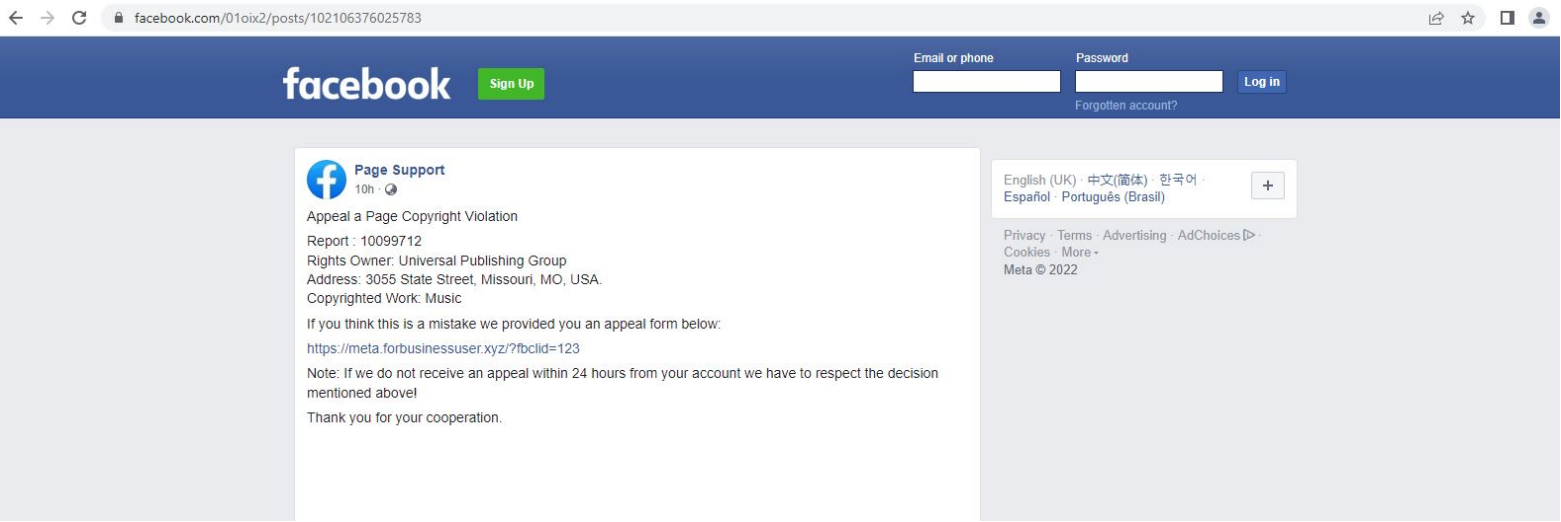

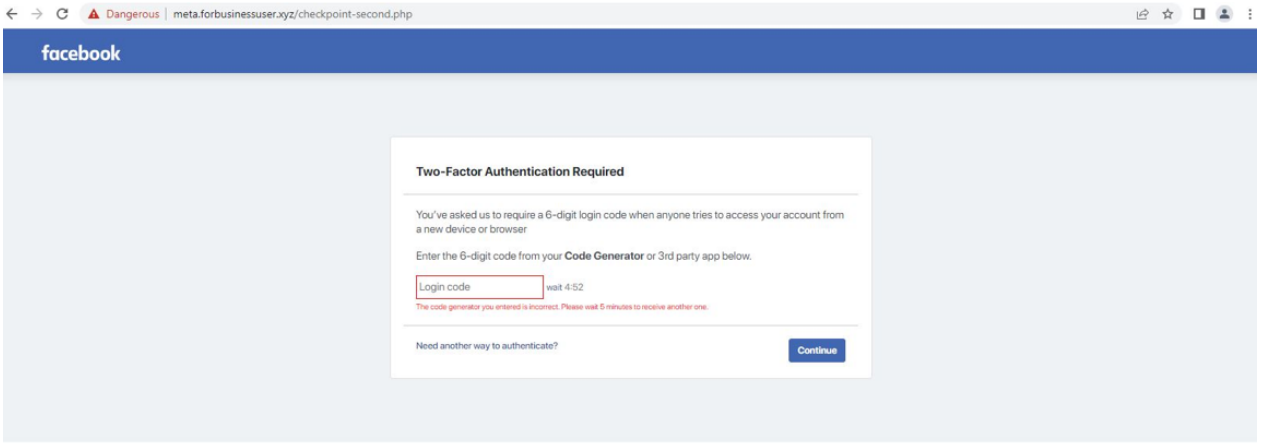

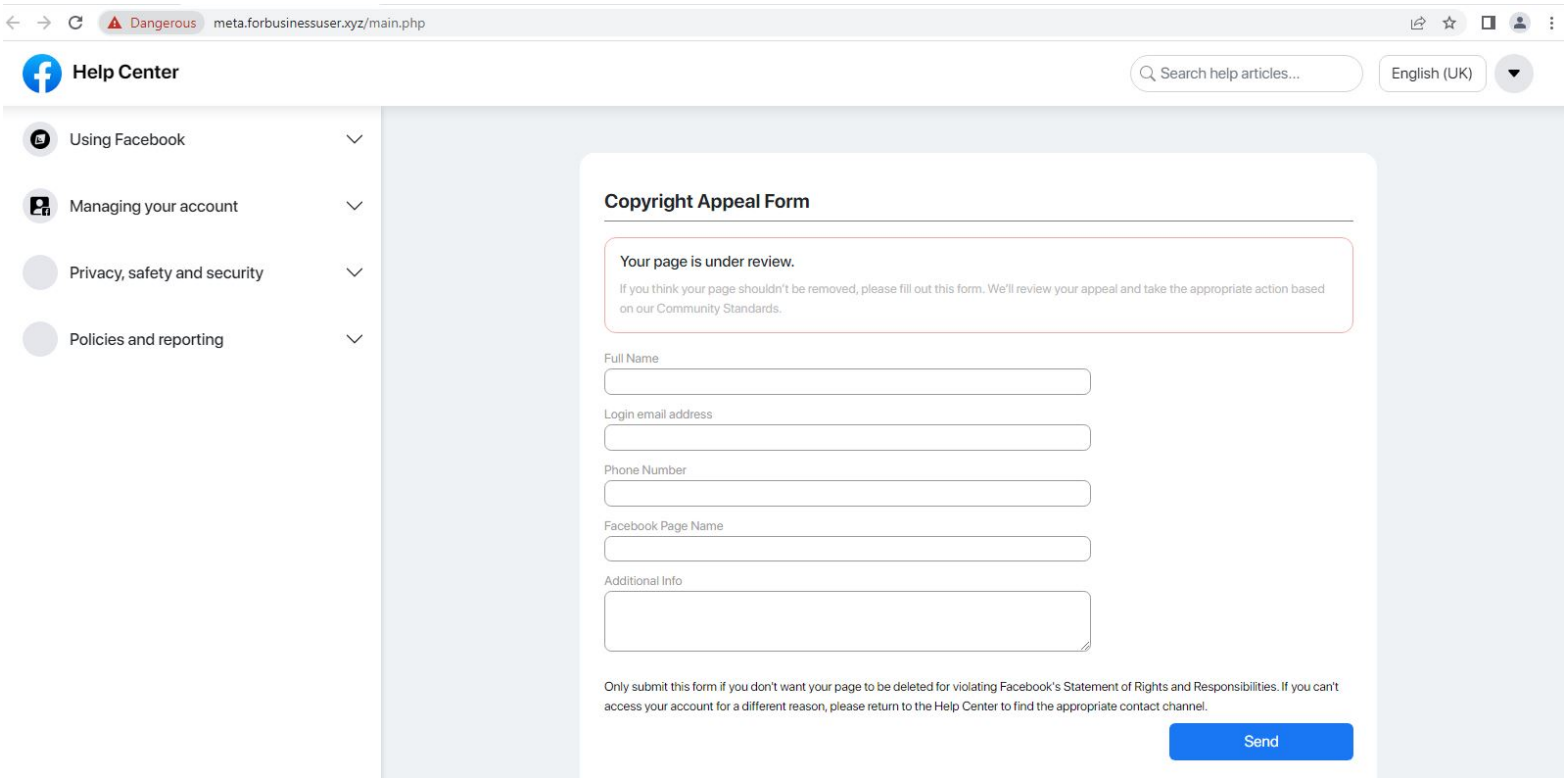

احذر أن تكون ضحيتها! .. حملة جديدة لسرقة حسابات مستخدمي فيسبوك

أخبار الاختراقات

LostKeys تهديد إلكتروني روسي جديد يضرب أهدافًا حساسة في الغرب

أخبار الاختراقات

تهديد صامت للجينات تحذيرات علمية من اختراق الأمن البيولوجي عبر الحمض النووي

أخبار تقنية

تعزيز أمان المنازل الذكية خطوات ضرورية لحمايتها من الاختراقات

-

أخبار تقنية6 أيام ago

ChatGPT يتوسع تحليل ملفات OneDrive في الوقت الفعلي

-

أخبار تقنية6 أيام ago

xAI تتخلف عن موعد إصدار تقرير السلامة الذي وعدت به غروك يثير الجدل

-

أخبار تقنية5 أيام ago

هينتون يعيد النظر الذكاء الاصطناعي شريكٌ للأطباء لا بديل عنهم

-

أخبار تقنية6 أيام ago

AlphaEvolve نظام ذكاء اصطناعي من DeepMind يحدث ثورة في حل المسائل العلمية والرياضية

-

أخبار تقنية5 أيام ago

ChatGPT كذاكرة رقمية لحياتك رؤية سام ألتمان الجريئة لمستقبل الذكاء الاصطناعي

-

أخبار تقنية6 أيام ago

الولايات المتحدة تشدد القيود على رقاقات هواوي وتُحذر من استخدامها عالميًا

-

الذكاء الاصطناعي6 أيام ago

تيك توك تعزز تجربة المستخدمين بإطلاق ميزات وصول جديدة مدعومة بالذكاء الاصطناعي

-

أخبار الشركات6 أيام ago

ترامب يطالب آبل بوقف تصنيع هواتف آيفون في الهند وتعزيز الإنتاج داخل الولايات المتحدة