الأمن الالكتروني

عملية احتيال تنتحل هوية Booking.com

أخبار تقنية

تصاعد قدرات التجسس الرقمي عالميًا الهواتف في مرمى الاختراق

الأمن الالكتروني

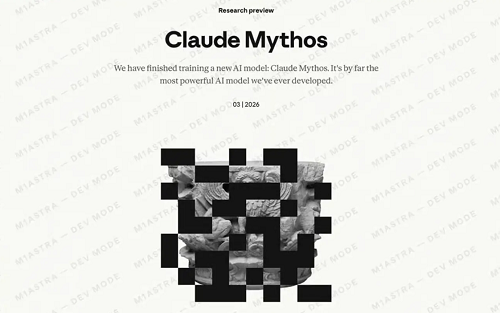

نموذج جديد يثير الجدل Claude Mythos يعيد رسم ملامح الأمن السيبراني

اخبار قطاع الأعمال

الناتو يختار كريست لتعزيز الأمن السيبراني وبناء القدرات الرقمية للدول الأعضاء

-

أخبار الشركات7 أيام ago

سامسونج تعزز تجربة المنزل الذكي افتتاح متجر متكامل جديد في Jeddah Park

-

الذكاء الاصطناعي5 أيام ago

OpenAI تدخل سباق الهواتف جهاز ذكي جديد قد يُعيد تعريف تجربة الاستخدام

-

أخبار الشركات5 أيام ago

OpenAI تعيد رسم علاقتها مع مايكروسوفت نهاية الحصرية وبداية الانفتاح السحابي

-

تطبيقات وبرامج7 أيام ago

خلاصات ذكية مخصصة X تعزز تجربة المستخدم بقدرات Grok

-

أخبار تقنية6 أيام ago

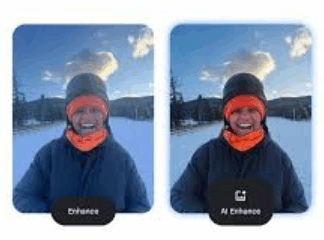

جوجل تعزز تجربة تعديل الصور بإطلاق ميزة AI Enhance لجميع المستخدمين

-

أخبار تقنية5 أيام ago

مايكروسوفت تحسم الجدل حماية ويندوز 11 المدمجة تكفي لمعظم المستخدمين

-

هواتف ذكية6 أيام ago

آبل تستعد لقفزة تقنية في آيفون 18 ذاكرة أكبر ومعالج أكثر تطورًا

-

أخبار تقنية5 أيام ago

إكس تُعيد ترتيب أولوياتها إيقاف المجتمعات لصالح أدوات تفاعل أحدث