الأمن الالكتروني

تسريب ضخم لوثائق سرية حول الحرب الإلكترونية الروسية

عالم الكمبيوتر

جوجل تدخل سباق الأمن السيبراني بأداة ذكاء اصطناعي لاكتشاف الثغرات البرمجية

أخبار تقنية

تصاعد قدرات التجسس الرقمي عالميًا الهواتف في مرمى الاختراق

الأمن الالكتروني

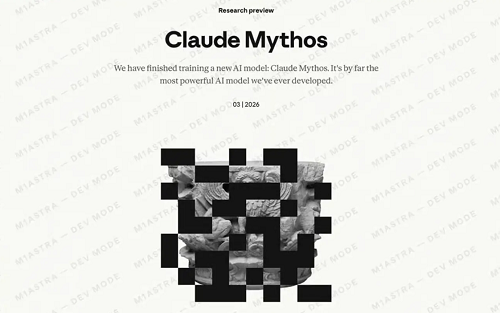

نموذج جديد يثير الجدل Claude Mythos يعيد رسم ملامح الأمن السيبراني

-

الذكاء الاصطناعي6 أيام ago

تعرف على Lovart Ai بديل فوتوشوب بالذكاء الاصطناعي

-

تطبيقات وبرامج5 أيام ago

خلل في YouTube Music يمنع الانتقال إلى الأغنية التالية ويؤثر على مستخدمي iOS

-

تطبيقات وبرامج6 أيام ago

تقرير جديد يكشف أبرز مميزات iOS 27 وتحسينات ضخمة لتطبيق الكاميرا والصور

-

أجهزة محمولة6 أيام ago

RayNeo تستعد لإطلاق نظارات واقع معزز جديدة بمزايا بصرية متطورة ودعم Dolby Vision

-

الذكاء الاصطناعي6 أيام ago

أداة Codex من OpenAI تدعم العمل على أجهزة ماك حتى بعد قفل الشاشة

-

الأجهزة اللوحية6 أيام ago

HP تكشف عن محطة عمل محمولة جديدة بمواصفات قوية وشاشة 120Hz متطورة

-

الذكاء الاصطناعي7 أيام ago

خفض أسعار نماذج DeepSeek يثير تساؤلات جديدة حول مستقبل تسعير الذكاء الاصطناعي

-

أخبار تقنية5 أيام ago

أبل تعيد تصميم إعدادات AirPods بالكامل ضمن تحديث iOS 27