كمستخدم نشيط لتطبيقات التراسل الفوري مثل تيليجرام وسيجنال، قد تكون مهتمًا بالتحديثات الأخيرة في هذا المجال. ومن بين هذه التحديثات، توجد تطبيقات تجسس جديدة تستهدف مستخدمي هذين التطبيقين الشهيرين.

تطبيقات التجسس الجديدة وتهديدها لمستخدمي تيليجرام وسيجنال

تعتبر تطبيقات التجسس الجديدة تهديدًا خطيرًا لأمان المستخدمين في تيليجرام وسيجنال.

فهذه التطبيقات الخبيثة قد تستغل ثغرات في الأمان للوصول إلى المعلومات الشخصية والمحادثات الخاصة بالمستخدمين. وبالتالي، يتعرض خصوصية المستخدم وأمان بياناته للخطر.

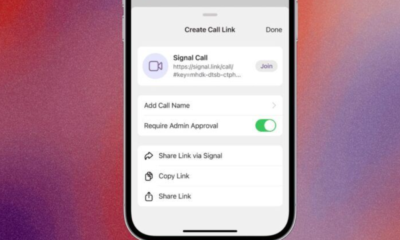

لحماية نفسك من هذه التهديدات، يجب عليك اتخاذ بعض الاحتياطات. قم بتحديث تطبيقاتك بانتظام وتأكد من استخدام أحدث الإصدارات المتاحة.

قم أيضًا بتفعيل خيارات الأمان المتوفرة في تطبيقاتك وقم بإعداد كلمات مرور قوية وفريدة لحساباتك.

لا تفتح روابط غير معروفة أو تحميل ملفات غير موثوق بها، وكن حذرًا عند تبادل المعلومات الشخصية عبر هذه التطبيقات.

في حالة الشك، قم بإبلاغ فريق دعم التطبيق الخاص بك للتحقق من أي نشاط غير عادي.

نظرًا لأهمية حماية خصوصيتك وأمانك الشخصي، فإن التعامل مع هذه التطبيقات التجسسية الجديدة يجب أن يكون أولوية قصوى لجميع مستخدمي تيليجرام وسيجنال.

تطبيق X وتأثيره على خصوصية المستخدمين

تم اكتشاف تطبيق X الجديد الذي يستهدف مستخدمي تطبيقات التراسل الفوري تيليجرام وسيجنال.

يعمل هذا التطبيق على اختراق حسابات المستخدمين والوصول إلى محتوى رسائلهم ومعلوماتهم الشخصية.

تعمل هذه التطبيقات الخبيثة عن طريق استغلال الثغرات في أمان تيليجرام وسيجنال.

يتم تنصيب التطبيق X على هواتف المستخدمين بشكل غير مشروع من خلال رسائل احتيالية أو روابط مشبوهة.

بمجرد تثبيت التطبيق، يكون لديه القدرة على الوصول إلى حساب المستخدم واستخدامه كما يشاء.

لحماية نفسك من هذه التطبيقات الخبيثة، ينصح باتخاذ الإجراءات التالية:

- تحديث التطبيقات الخاصة بك بانتظام للحصول على أحدث إصداراتها وتصحيحات الأمان.

- تجنب فتح روابط مشبوهة أو تنزيل تطبيقات من مصادر غير موثوقة.

- قم بتمكين خيارات الأمان المتاحة في تطبيقات التراسل الفوري لزيادة حماية حسابك.

في النهاية، يجب أن يكون المستخدمون حذرين ومتيقظين تجاه التطبيقات الجديدة والروابط المشبوهة، وأن يتخذوا إجراءات لحماية خصوصيتهم وأمان حساباتهم.

تطبيقات تجسس جديدة تستهدف مستخدمي تيليجرام وسيجنال

تنبيه: يجب على مستخدمي تطبيقات التراسل الفوري مثل تيليجرام وسيجنال أن يكونوا حذرين، حيث تم اكتشاف وجود تطبيقات تجسس جديدة تستهدف هذه المنصات.

تطبيق Y وأساليب التجسس التي يستخدمها

تطبيق Y هو أحد التطبيقات الخبيثة التي تستهدف مستخدمي تيليجرام وسيجنال. يعمل هذا التطبيق على التجسس على المستخدمين وسرقة بياناتهم الشخصية. من بين أساليب التجسس التي يستخدمها هذا التطبيق:

- تصوير الشاشة: يمكن لتطبيق Y أخذ لقطات لشاشة هاتفك الذكي دون علمك. قد يتم استخدام هذه الصور في استغلال المعلومات الشخصية الحساسة.

- تسجيل المكالمات: يمكن لتطبيق Y تسجيل المكالمات الهاتفية الخاصة بك والاحتفاظ بها. قد يتم استخدام هذه المكالمات في التلاعب بسجلات المكالمات الخاصة بك أو في محاولة ابتزازك.

- الوصول إلى الملفات والصور: يستطيع تطبيق Y الوصول إلى ملفاتك وصورك المخزنة على هاتفك الذكي. قد يتم استغلال هذه المعلومات في انتهاك خصوصيتك أو استغلالها بطرق غير قانونية.

لحماية نفسك من هذه التطبيقات التجسسية، يُنصح بتثبيت برامج مضادة للتجسس وتحديث تطبيقات التراسل الفوري بانتظام. كما يُنصح بعدم تحميل التطبيقات من مصادر غير موثوقة وتأكيد صحة المطور قبل تثبيت أي تطبيق جديد.

خطورة تطبيقات التجسس وكيفية الحماية

تزداد خطورة تطبيقات التجسس يومًا بعد يوم، وخاصةً على تطبيقات المراسلة الشهيرة مثل تيليجرام وسيجنال.

التدابير الأمنية الضرورية لحماية نفسك من تطبيقات التجسس وسبل الوقاية

1. تحديث التطبيقات: يجب عليك دائمًا تحديث تطبيقات المراسلة الخاصة بك إلى أحدث إصدار متاح. فإن التحديثات الجديدة غالبًا ما تتضمن إصلاحات لثغرات الأمان وتعزيزات للحماية.

2. قفل الهاتف برمز أو بصمة الإصبع: قم بتفعيل ميزة قفل هاتفك برمز أو بصمة الإصبع لضمان أنه لا يستطيع أحد الوصول إلى تطبيقات المراسلة الخاصة بك دون إذنك.

3. عدم فتح روابط مشبوهة: تجنب فتح الروابط المشبوهة التي تصلك عبر تطبيقات المراسلة. قد تكون هذه الروابط تحتوي على برامج خبيثة قادرة على التجسس على هاتفك.

4. استخدام برامج مضادة للتجسس: قم بتثبيت برامج مضادة للتجسس على هاتفك للكشف عن أي تطبيقات مشبوهة أو برامج خبيثة وإزالتها.

5. التحقق من الصلاحيات: قم بمراجعة صلاحيات التطبيقات التي تستخدمها وتأكد من أنها لا تطلب صلاحيات غير ضرورية. إذا كان التطبيق يطلب صلاحية غير مبررة، فقد يكون مشبوهًا.

6. الابتعاد عن شبكات الواي فاي العامة: حاول تجنب استخدام شبكات الواي فاي العامة غير المؤمنة عند استخدام تطبيقات المراسلة. قد يكون من الممكن للمهاجمين الوصول إلى بياناتك الشخصية عبر هذه الشبكات.

تذكر، حماية نفسك من تطبيقات التجسس يتطلب اتخاذ التدابير الأمنية اللازمة والحذر أثناء استخدام تطبيقات المراسلة الشهيرة.

تطبيق Z وتحذيراته المتعلقة بالخصوصية

في الآونة الأخيرة، ظهرت تطبيقات تجسس جديدة تستهدف مستخدمي تطبيقات المراسلة المشفرة مثل تيليجرام وسيجنال. واحدة من هذه التطبيقات هي تطبيق Z، الذي يثير قلقًا كبيرًا بشأن الخصوصية الشخصية والبيانات الحساسة للمستخدمين.

كيف يقوم تطبيق Z بتهديد الخصوصية الشخصية والبيانات الحساسة للمستخدمين

تطبيق Z يدعي أنه يوفر خدمة التراسل المشفرة والآمنة، ولكن في الحقيقة، يجمع بشكل غير قانوني معلومات شخصية عن المستخدمين دون علمهم. يتضمن ذلك جمع الرسائل والصور ومقاطع الفيديو والمواقع وغيرها من البيانات الحساسة. بعد ذلك، يتم استخدام هذه البيانات لأغراض غير مشروعة مثل التجارة غير المشروعة أو الابتزاز.

إذا كنت تستخدم تطبيقات مثل تيليجرام أو سيجنال، فمن المهم أن تكون حذرًا وتتخذ إجراءات لحماية خصوصيتك. قد تشمل هذه الإجراءات تحديث التطبيقات بانتظام، وتأكيد مصدر التطبيق قبل تثبيته، وعدم مشاركة معلومات شخصية حساسة عبر هذه التطبيقات.

في النهاية، يجب أن نكون حذرين وواعين بشأن خصوصيتنا عند استخدام تطبيقات المراسلة المشفرة. نحن مسؤولون عن حماية بياناتنا الشخصية والبقاء على دراية بالتهديدات الجديدة التي تواجهنا.

استعادة الخصوصية والتخلص من التطبيقات الضارة

مع زيادة استخدام تطبيقات المراسلة المشفرة مثل تيليجرام وسيجنال، يزداد اهتمام المتسللين بالوصول إلى بيانات المستخدمين.

مؤخرًا، تم اكتشاف وجود تطبيقات تجسس جديدة تستهدف مستخدمي هذه التطبيقات الشهيرة.

نصائح حول كيفية تطهير جهازك من التطبيقات الضارة وتحسين أمنه

- تحديث التطبيقات: تأكد من تحديث تيليجرام وسيجنال إلى أحدث إصدار لضمان حصولك على أحدث التحديثات الأمنية.

- التحقق من الأذونات: قم بمراجعة الأذونات التي يطلبها التطبيق والتأكد من أنها ضرورية لوظائفه المعتادة. قد يكون هناك تطبيقات تجسس تطلب أذونات غير ضرورية.

- تثبيت برامج مكافحة الفيروسات: قم بتثبيت برامج مكافحة الفيروسات الموثوقة على جهازك للكشف عن التطبيقات الضارة وإزالتها.

- عدم تثبيت التطبيقات من مصادر غير موثوقة: قم بتنزيل التطبيقات فقط من متاجر التطبيقات الرسمية مثل Google Play Store و Apple App Store.

- الابتعاد عن الروابط المشبوهة: تجنب فتح الروابط المشبوهة التي تصل إليك عبر رسائل غير معروفة أو رسائل البريد الإلكتروني.

- التحقق من الأجهزة المتصلة: قم بفحص الأجهزة المتصلة بحسابك في تيليجرام وسيجنال وتأكد من أنها لا تحمل أي برامج ضارة.

- الابتعاد عن الشبكات العامة: تجنب استخدام شبكات Wi-Fi العامة غير المأمونة عند استخدام تطبيقات المراسلة المشفرة.

من خلال اتباع هذه النصائح، يمكنك تعزيز أمان جهازك وحماية خصوصيتك عند استخدام تطبيقات تيليجرام وسيجنال.