أخبار الاختراقات

تحذير: برمجية NGate الخبيثة تستغل تقنية NFC لسرقة الحسابات المصرفية عبر هواتف أندرويد

أخبار الاختراقات

دليل الإبلاغ والشكاوى في فيسبوك وإنستجرام – دليلك الكامل لحل كل مشكلات الحسابات

أخبار الشركات

تقارير مضللة جوجل تنفي اختراق Gmail وتؤكد قوة أنظمتها الأمنية

أخبار الاختراقات

تسريب بيانات وزراء بريطانيين ولاجئين أفغان بعد هجوم إلكتروني

-

اخبار قطاع الأعمال7 أيام ago

قيادة هندسية لعصر جديد من هو رئيس آبل التنفيذي القادم

-

الذكاء الاصطناعي7 أيام ago

قفزة جديدة في توليد الصور OpenAI تكشف عن GPT Image 2

-

أجهزة محمولة7 أيام ago

لينوفو تلمّح لجيل جديد من الحواسيب المصغّرة بتصميم فاخر

-

أخبار تقنية7 أيام ago

تحديث جديد من أوبو مزايا ترفيهية في ColorOS 16 لعشّاق كرة القدم

-

أخبار الألعاب7 أيام ago

دفعة جديدة من الألعاب Xbox يعزز Game Pass بعناوين قوية في أبريل

-

هواتف ذكية6 أيام ago

شاومي تدخل عالم هواتف الألعاب بقوة Redmi K90 Max بتقنيات تبريد متقدمة وأداء خارق

-

أخبار تقنية5 أيام ago

نحو طب أكثر ذكاءً OpenAI تطلق مساعدًا طبيًا مخصصًا للأطباء

-

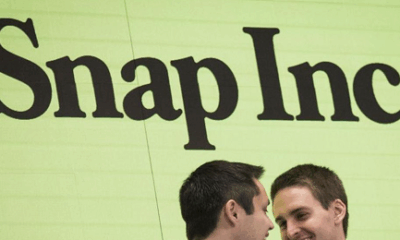

أخبار الشركات7 أيام ago

إعادة هيكلة كبرى في Snap الذكاء الاصطناعي يقود تقليص الوظائف